Thomas Dalton

0

4894

1379

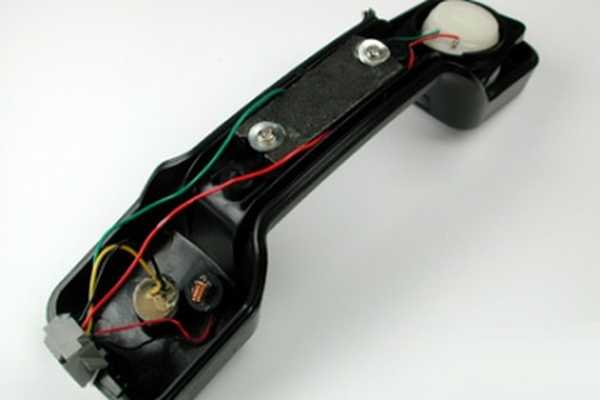

Quando você abre um telefone, pode ver que a tecnologia interna é muito simples. A simplicidade do design torna o sistema telefônico vulnerável a espionagem sub-reptícia.

Quando você abre um telefone, pode ver que a tecnologia interna é muito simples. A simplicidade do design torna o sistema telefônico vulnerável a espionagem sub-reptícia. - Escutas telefônicas ocorrem o tempo todo em filmes de espionagem e crimes. Espiões e gangsters sabem que o inimigo está ouvindo, então eles falam em código pelo telefone e ficam de olho nos bugs. No mundo real, podemos não pensar muito sobre escuta telefônica. Na maioria das vezes, presumimos que nossas linhas telefônicas estão seguras. E na maioria dos casos, eles são, mas apenas porque ninguém se importa o suficiente para ouvir..

Neste artigo, exploraremos a prática de escuta telefônica para ver como é simples. Também veremos alguns tipos diferentes de escutas telefônicas, descobriremos quem grita nas linhas telefônicas e examinaremos as leis que regulamentam essa prática.

Para saber como funciona a escuta telefônica, primeiro você precisa entender os fundamentos dos telefones. Se você der uma olhada dentro de um cabo telefônico, verá como a tecnologia do telefone é simples. Ao cortar a cobertura externa, você encontrará dois fios de cobre, um com cobertura verde e outro com cobertura vermelha. Esses dois fios constituem grande parte do caminho entre quaisquer dois telefones.

Dentro de um cabo telefônico padrão, você encontrará um fio vermelho e um fio verde. Esses fios formam um circuito como o que você pode encontrar em uma lanterna. Assim como em uma lanterna, há uma extremidade com carga negativa e uma extremidade com carga positiva do circuito. Em um cabo telefônico, o fio verde é conectado à extremidade positiva e o fio vermelho à extremidade negativa. .com

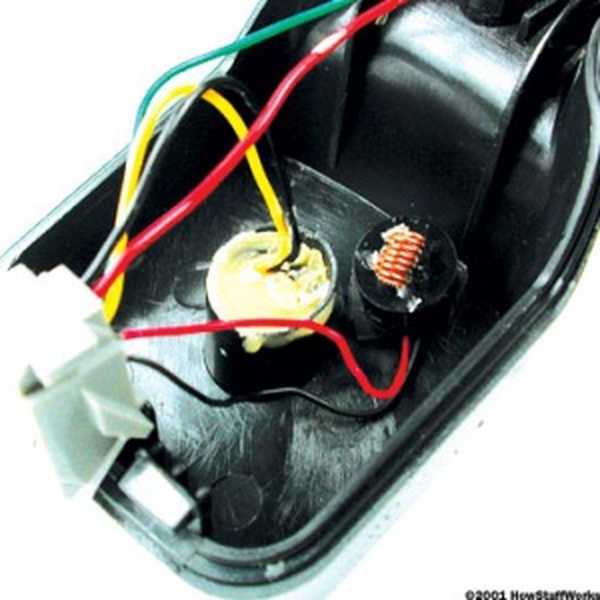

Dentro de um cabo telefônico padrão, você encontrará um fio vermelho e um fio verde. Esses fios formam um circuito como o que você pode encontrar em uma lanterna. Assim como em uma lanterna, há uma extremidade com carga negativa e uma extremidade com carga positiva do circuito. Em um cabo telefônico, o fio verde é conectado à extremidade positiva e o fio vermelho à extremidade negativa. .com Os fios de cobre transmitem as ondas sonoras flutuantes de sua voz como uma corrente elétrica flutuante. A companhia telefônica envia essa corrente pelos fios, que são conectados ao alto-falante e ao microfone do telefone. Quando você fala no receptor, o som produz flutuações de pressão do ar que movem o diafragma do microfone para frente e para trás. O microfone é conectado de modo que aumente ou diminua a resistência (na corrente que passa pelo fio) em sincronia com a flutuação na pressão do ar sentida pelo diafragma do microfone.

A corrente variável viaja para o receptor do telefone na outra extremidade e move o driver do alto-falante do telefone. O coração do driver é um eletroímã, que é conectado a um diafragma e suspenso na frente de um ímã natural. O fio que carrega a corrente elétrica variável enrola-se ao redor do eletroímã, criando um campo magnético que o repele do ímã natural. Quando a tensão atual aumenta, o magnetismo do eletroímã aumenta e ele se afasta do ímã natural. Quando a tensão diminui, ela volta a cair. Desta forma, a corrente elétrica variável move o diafragma do alto-falante para frente e para trás, recriando o som captado pelo microfone na outra extremidade.

Em seu percurso pela rede telefônica global, a corrente elétrica é traduzida em informações digitais para que possa ser enviada com rapidez e eficiência por longas distâncias. Mas, ignorando essa etapa do processo, você pode pensar na conexão telefônica entre você e um amigo como um circuito muito longo que consiste em um par de fios de cobre e forma um loop. Como em qualquer circuito, você pode conectar mais cargas (componentes alimentados pelo circuito) em qualquer lugar ao longo da linha. Isso é o que você faz quando conecta um telefone extra a uma tomada em sua casa.

Este é um sistema muito conveniente, porque é muito fácil de instalar e manter. Infelizmente, também é muito fácil abusar. O circuito que conduz sua conversa sai de sua casa, passa por sua vizinhança e por várias estações de comutação entre você e o telefone na outra extremidade. Em qualquer ponto ao longo desse caminho, alguém pode adicionar uma nova carga à placa de circuito, da mesma forma que você pode conectar um novo aparelho a um cabo de extensão. Na escuta telefônica, a carga é um dispositivo que traduz o circuito elétrico de volta para o som da sua conversa.

Isso é tudo que a escuta telefônica é - conectar um dispositivo de escuta ao circuito que transporta informações entre os telefones. Nas próximas seções, veremos alguns grampos específicos e descobriremos onde eles estão conectados ao circuito.

-

Conteúdo- Técnicas básicas de escuta telefônica

- Escutas telefônicas: bugs e fita

- Escutas telefônicas antes e agora

Vimos que ligar um fio é algo como conectar um eletrodoméstico ao circuito elétrico que passa pela sua casa. Quando você conecta um eletrodoméstico à parede, ele retira energia da corrente elétrica que flui neste circuito. A corrente em uma linha telefônica também fornece energia, mas também carrega informações - um padrão de flutuações de corrente que representa as flutuações da pressão do ar das ondas sonoras. UMA escuta telefônica é um dispositivo que pode interpretar esses padrões como som.

Um tipo simples de grampo é um telefone comum. De certa forma, você está grampeando sua própria linha telefônica sempre que conecta outro telefone em sua casa. Isso não é considerado escuta telefônica, é claro, já que não há nada de secreto nisso.

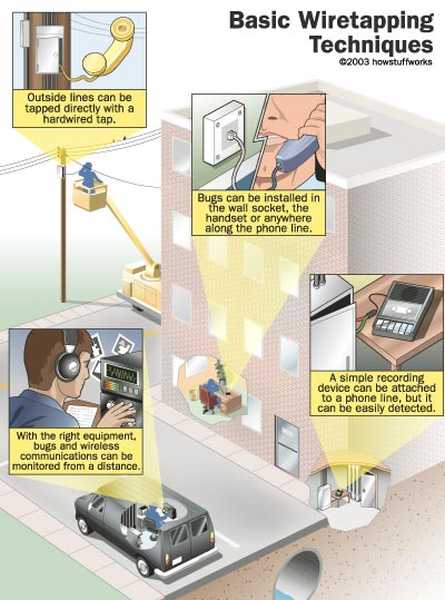

Os grampos telefônicos fazem a mesma coisa básica, mas tentam esconder a escuta da pessoa que estão espionando. A maneira mais fácil de fazer isso é conectar o telefone em algum lugar ao longo da parte da linha que sai de casa. Para configurar um telefone para grampeamento, o grampo telefônico apenas corta um dos plugues modulares (a parte que você insere na tomada) de um pedaço do fio do telefone para que os fios vermelho e verde fiquem expostos. Em seguida, o tapper conecta a outra extremidade do fio ao telefone e conecta os fios expostos a um ponto acessível e exposto na linha telefônica externa.

Com essa conexão, o grampo telefônico pode usar a linha do sujeito em todas as maneiras como o sujeito a usa. O grampo pode ouvir e fazer chamadas. A maioria dos grampos desativará o microfone do tap, portanto, ele funciona apenas como um dispositivo de escuta. Caso contrário, o sujeito ouviria a respiração do tapper e seria alertado para o grampo.

Esse tipo de grampo é fácil de instalar, mas tem algumas desvantagens se você for um espião. Em primeiro lugar, um espião teria que saber quando o sujeito vai usar o telefone para que ele ou ela pudesse estar lá para a ligação. Em segundo lugar, um espião teria que ficar com o grampo para ouvir o que está acontecendo. Obviamente, é muito difícil prever quando alguém vai atender o telefone, e ficar perto de uma caixa de utilitários da companhia telefônica não é a estratégia de escuta mais secreta.

Por essas razões, os espiões normalmente usam uma tecnologia de escuta telefônica mais sofisticada para espionar um assunto. Na próxima seção, veremos os principais tipos de equipamento de escuta telefônica para ver como os espiões ouvem sem estragar o disfarce.

O equipamento de escuta telefônica inclui bugs eletrônicos, gravadores ativados por voz e receptores de rádio. Saiba mais sobre equipamentos de escuta telefônica e vigilância eletrônica.

O equipamento de escuta telefônica inclui bugs eletrônicos, gravadores ativados por voz e receptores de rádio. Saiba mais sobre equipamentos de escuta telefônica e vigilância eletrônica. Na última seção, vimos que a escuta telefônica mais simples é um telefone padrão conectado aos fios da linha externa. O principal problema desse sistema é que o espião precisa ficar com o telefone para ouvir a conversa do sujeito. Existem vários sistemas de escutas que contornam este problema.

A solução mais simples é conectar algum tipo de gravador à linha telefônica. Funciona exatamente como sua secretária eletrônica - recebe o sinal elétrico da linha telefônica e o codifica como pulsos magnéticos em uma fita de áudio. Um espião pode fazer isso facilmente com um gravador comum e alguns fios criativos. O único problema aqui é que o espião tem que manter a gravação constantemente para pegar qualquer conversa. Como a maioria das fitas tem apenas 30 ou 45 minutos de fita em cada lado, esta solução não é muito melhor do que a escuta telefônica básica.

Para torná-lo funcional, o espião precisa de um componente que irá iniciar o gravador apenas quando o assunto atender o telefone. Gravadores ativados por voz, destinado ao uso de ditado, desempenha essa função muito bem. Assim que as pessoas começam a falar na linha, o gravador é ligado. Quando a linha está morta, ela desliga novamente.

Mesmo com esse sistema de captação, a fita acabará rapidamente, então o espião terá que voltar ao grampo para substituir a fita. Para permanecerem ocultos, os espiões precisam de uma maneira de acessar as informações gravadas de um local remoto.

A solução é instalar um erro. Um bug é um dispositivo que recebe informações de áudio e as transmite pelo ar, geralmente por ondas de rádio. Alguns insetos têm microfones minúsculos que captam ondas sonoras diretamente. Assim como em qualquer microfone, esse som é representado por uma corrente elétrica. Em um bug, a corrente vai para um transmissor de rádio, que transmite um sinal que varia com a corrente. O espião monta um próximo receptor de rádio que capta este sinal e o envia para um alto-falante ou o codifica em uma fita.

O bug pega a corrente elétrica que representa sua conversa e a transmite para a estação receptora oculta do espião. .com

O bug pega a corrente elétrica que representa sua conversa e a transmite para a estação receptora oculta do espião. .com Um bug com um microfone pode captar qualquer som em uma sala, esteja a pessoa falando ao telefone ou não. Mas um bug típico de escuta telefônica não precisa de seu próprio microfone, pois o telefone já tem um. Se o espião conectar o vírus em qualquer lugar ao longo da linha telefônica, ele receberá a corrente elétrica diretamente. Freqüentemente, o espião conecta o bug aos fios que estão dentro do telefone. Como as pessoas raramente olham para dentro de seus telefones, esse pode ser um excelente esconderijo. Claro, se alguém estiver procurando por uma escuta telefônica, o espião será descoberto muito rapidamente.

Este é o melhor tipo de escuta para a maioria dos espiões. Os bugs são tão pequenos que é improvável que o sujeito os descubra e, uma vez instalados, o espião não precisa retornar à cena do crime para mantê-los funcionando. Todo o complicado equipamento de gravação pode ser mantido longe das linhas telefônicas, em um local escondido. Mas, como o receptor de rádio deve estar dentro do alcance do transmissor, o espião deve encontrar um local escondido perto da escuta. O local de recebimento tradicional é uma van estacionada fora da casa do sujeito.

Claro, ficar em uma van e ouvir as conversas telefônicas de alguém é totalmente ilegal para um civil. Mas a lei para o governo é um pouco mais obscura. Na próxima seção, veremos a história da escuta telefônica do governo e descobriremos sobre os problemas envolvidos na escuta telefônica hoje.

Mesmo nos primórdios dos telefones e telégrafos, as pessoas se preocupavam com as escuta telefônicas. Na década de 1860, antes mesmo que o telefone moderno fosse inventado, muitos tribunais estaduais nos Estados Unidos promulgaram estatutos que proibiam qualquer pessoa de ouvir comunicação telegráfica. Na década de 1890, o telefone moderno era amplamente utilizado - assim como as escuta telefônicas. Desde então, tornou-se ilegal nos Estados Unidos uma pessoa não autorizada ouvir uma conversa telefônica particular de outra pessoa. Na verdade, é até ilegal gravar sua própria conversa ao telefone se a pessoa do outro lado não souber que você está gravando.

Historicamente, a lei não foi tão rígida para o governo. Em 1928, a Suprema Corte dos Estados Unidos aprovou a prática de escuta telefônica para a polícia e outros funcionários do governo, embora alguns estados a tenham proibido. Nas décadas de 1960 e 1970, essa autoridade foi um tanto restringida. A aplicação da lei agora precisa de um ordem judicial para ouvir conversas privadas, e essas informações podem ser usadas no tribunal apenas em certas circunstâncias.

Além disso, o mandado só permitirá que as autoridades ouçam uma chamada para um certo período de tempo. Mesmo sob esse controle rígido, a prática de escuta telefônica do governo é altamente controversa. Os defensores das liberdades civis apontam que, quando você grampear uma linha telefônica, não estará apenas invadindo a privacidade do sujeito, mas também a privacidade da pessoa com quem o sujeito está falando.

Com a expansão da Internet, muitas novas preocupações surgiram. Os modems usam linhas telefônicas da mesma forma que os telefones tradicionais, mas em vez de transmitir um padrão de eletricidade que representa sons, eles transmitem um padrão que representa os bits e bytes que constituem as páginas da Web e o e-mail. O governo (e outros) podem visualizar essas informações usando farejadores de pacotes, como o sistema Carnivore do FBI. Como não é uma conversa verbal, a comunicação pela Internet não é protegida pelas mesmas leis que protegem o uso do telefone tradicional. Mas em 1986, o governo dos EUA promulgou o Lei de Privacidade das Comunicações Eletrônicas (ECPA), regulamento de escuta telefônica que protege e-mail, pagers e chamadas de telefone celular.

Muitas organizações, incluindo a American Civil Liberties Union (ACLU), afirmam que a ECPA não faz o suficiente para proteger a privacidade individual. Eles afirmam que o ato não é tão rigoroso quanto as leis mais antigas de escuta telefônica. Seus principais argumentos são que as autoridades têm permissão para monitorar essas linhas de comunicação em uma gama muito mais ampla de circunstâncias e que há muitos funcionários judiciais que podem aprovar a escuta telefônica. Além disso, apenas o conteúdo da comunicação é protegido. O governo é livre para monitorar quem está se comunicando com quem e com que frequência.

Criptografia de dados as tecnologias estão ajudando a reduzir as escuta telefônicas não autorizadas até certo ponto, mas à medida que os recursos de criptografia se expandem, o mesmo ocorre com as técnicas de escuta telefônica. No futuro, a escuta telefônica provavelmente não será tão fácil quanto conectar um telefone à linha externa da casa de alguém, mas quase certamente continuará de uma forma ou de outra. Sempre que uma informação é transmitida de um ponto a outro, existe a possibilidade de um espião interceptá-la ao longo do caminho. Isso é quase inevitável em um sistema de comunicação global.

Para aprender mais sobre escutas telefônicas tradicionais, modernas e a controvérsia em torno das escutas telefônicas do governo, confira os links na próxima página.

Quem está tocando?Os grampos vêm em todas as formas e tamanhos. Os grampos amadores geralmente são apenas voyeurs que se emocionam espionando os outros. Seus métodos são relativamente rudes e detectáveis (consulte É possível detectar se alguém está usando ilegalmente minha linha telefônica? Para saber como detectar um grampo). No outro extremo do espectro, você tem a aplicação da lei do governo - a polícia, o FBI, a CIA e outras agências grampear as linhas telefônicas para coletar informações sobre atividades criminosas. Eles têm acesso às redes de comutação central no sistema telefônico, de modo que podem grampear facilmente os telefones sem serem detectados. Eles também têm acesso às estações que retransmitem chamadas de telefones celulares, o que os permite escutar a comunicação sem fio. Eles são limitados por leis de privacidade, no entanto, não podem simplesmente espionar alguém a qualquer momento (legalmente, pelo menos).

O mais difundido escuta telefônica profissional ocorre em espionagem industrial. Muitas empresas espionam umas às outras exatamente como as nações do tempo de guerra. Os espiões ouvem para reunir segredos da indústria, planos de negócios e qualquer outra informação que dê à sua empresa uma vantagem sobre o concorrente.

Artigos relacionados

- Como funcionam os telefones

- Como funciona o rádio

- Como funciona o carnívoro

- Como funciona a criptografia

- Como funciona a vigilância no local de trabalho

- Como funcionam os scanners de rádio

- É possível detectar se alguém está usando ilegalmente minha linha telefônica?

- O que é um satélite buraco da fechadura e o que ele pode realmente espionar?

Mais ótimos links

- Resumo da Lei de Privacidade das Comunicações Eletrônicas de 2000

- O problema mundial de escuta telefônica e espionagem

- Centro de informações de privacidade eletrônica: escuta telefônica

- Escutas telefônicas / escutas em conversas telefônicas: há motivo para preocupação?

- Sinais de alerta de escuta secreta